Revisionshistorik

| Version | Datum | Aktör | Kommentar |

|---|---|---|---|

| 0.1 |

| Upprättad | |

| 0.2 |

| Grim Skarsgård | Information om konfiguration vid första uppstart |

| 0.3 |

| Information om hur man skapar Mongodatabas och användare | |

| 0.4 |

| Grim Skarsgård | Information om mTLS konfiguration och första uppstart |

| 1.0 |

| Grim Skarsgård | Fastställd för v.1.0.0 |

| 1.1 |

| Grim Skarsgård | Exempel på routes i lastbalanserare |

| 1.2 |

| Grim Skarsgård | Information om HSA-anslutning |

| 1.3 |

| Grim Skarsgård | Omstrukturering. Första version av en checklista. |

| 1.4 |

| Uppdaterad för v.1.0.4. | |

| 1.5 |

| Uppdaterad för v.1.1.0. | |

| 1.6 |

| Uppdaterad för v.1.2.0. | |

| 1.7 |

| Ändrat HSA-adresser från direktintegration till NTjP-adresser | |

| 1.8 |

| Förtydligat kring MongoDB och kravet på replica set. Uppdaterat MongoDB-version. | |

| 1.9 |

| Initial uppdatering för v.2.0 | |

| 2.0 |

| Uppdaterad för v.2.0 |

1. Nytt i denna versionen

Ändringar sedan senaste lokala versionen (1.2):

IdP 2.0 har stöd för anslutning till Ineras Autentiseringstjänst. Se Att ansluta e-tjänster för information om huruvida anslutning av lokala IdP:er till Ineras Autentiseringstjänst går att beställa.

Ytterligare ändringar under ytan:

- Möjlighet att aktivera TLS-kryptering mot DB (både MongoDB och Redis [dock är inte redis-TLS-funktionaliteten testad i produktionslik miljö]).

- Möjlighet att använda Thales HSM för nyckelhantering.

- Omstrukturering av databaskollektioner för anslutna klienter (existerande kollektioner migreras automatiskt vid första uppstart).

- Rättade en bugg som gjorde att det inte gick att ändra på federerade SAML-klienter i admin-GUI.

- Rättade en bugg som gjorde att det inte gick att exportera (ladda ner) klienter ifrån admin-GUI.

1.1. Konfig-förändringar

1.1.1. Transportkryptering mot DB

Se nedan - Transportkryptering mot MongoDB samt Transportkryptering mot Redis - för konfiguration för att sätta upp transportkryptering mot DB.

1.1.2. Aktivera/Deaktivera autentiseringsmetoderna för SITHS eID

I och med att IdP har stöd för nya autentiseringsmetoder så behöver konfiguration sättas för vilka metoder som är aktiva i IdP och valbara vid registrering av klienter.

Använd följande konfiguration för att som tidigare enbart ha mTLS aktiv.

authentication-method.methods.MTLS.enabled=true authentication-method.methods.SITHS_EID_OTHER_DEVICE.enabled=false authentication-method.methods.SITHS_EID_SAME_DEVICE.enabled=false

1.1.3. Använd Thales HSM för nyckelhantering

IdP har stöd för att använda Thales Luna HSM för nyckelhantering. Thales HSM-klient (SafeNet Luna HSM Client) och Java-API (SafeNet JSP) behöver finnas installerat och tillgängligt för IdP. Åtkomst till HSM-klient och JSP kräver separat avtal med Thales.

Följande konfiguration behövs i IdP för att ansluta till och använda Luna HSM.

inera.hsm.enabled=true

inera.hsm.slots=1,3

inera.hsm.user.role=CRYPTOOFFICER

inera.hsm.user.pwd=replaceme

inera.hsm.signer.enabled=${inera.hsm.enabled}

inera.hsm.signer.key-aliases=idp.mobiltsiths.ineratest.org-key

2. Checklista inför driftsättning av lokal IdP

En delmängd av de saker som behöver göras inför driftsättning av lokal IdP:

- Teckna användaravtal med Inera för åtkomst att ladda ner applikationen

- Påbörja anslutningsförfarandet mot HSA i god tid innan planerad driftsättning av IdP

- Se över klusteruppsättning (egna burkar eller virtuella miljöer)

- Installera/paketera Java 11

- Sätt upp MongoDB med säkerhetskopiering

- Sätt upp Redis

- Sätt upp lastbalanserare

- Se över portöppningar

- Certifikat för åtkomst till HSA, förmodligen ett SITHS-utfärdat funktionscertifikat

- Certifikat för TLS-terminering

- Certifikat för SAML- och OIDC-meddelandesignering och -kryptering

- Fastställ behörighetsregler för administrationsgränssnittet

- Fastställ tolkning av Tillitsnivå (LoA) för olika typer av användarcertifikat

3. Plattform och tredjepartsprodukter

3.1. Plattform

Lokal IdP levereras som en zip-fil med en filstruktur innehållandes konfigurationsfiler tillsammans med en så kallad "fat jar", d.v.s. en .jar-fil som innehåller applikationen samt webserver och alla applikationens kodberoenden.

Jar-filen kan köras rakt upp och ner på egna servrar, köras i virtuella maskiner eller paketeras i t.ex. en docker-container och hanteras via en container-orkestreringsplattform. Den nationella instansen av Inera IdP paketeras t.ex. i docker-containers baserade på en enkel RHEL-image med Java 11 installerat och driftsätts sedan m.h.a. OpenShift.

3.1.1. Java

Java 11 krävs för att starta applikationen. OpenJDK rekommenderas, men även Oracle JDK/JRE bör fungera.

3.2. Databaser

IdP:n använder sig av MongoDB och Redis.

Redis-databasen håller enbart temporär lagring (cache, sessioner, et.c.) och behöver således inte säkerhetskopieras.

I MongoDB lagras persistent data (certifikat, klientmetadata, et.c.) och den bör därför säkerhetskopieras regelbundet.

Installation och konfiguration av databaserna ligger utanför scopet för detta dokument.

Följande versioner av databaserna har testats med IdP:

| Databas | Version |

|---|---|

| MongoDB | 4.0.17 |

| Redis | 4.0.11 |

3.2.1. MongoDB

IdP:n kräver att MongoDB är uppsatt som ett replica set (för att transaktioner ska fungera). Se MongoDB's dokumention för hur man skapar ett replica set. Huruvida det ligger en eller flera noder bakom replica set:et spelar ingen roll för IdP:ns del.

Applikationen kräver även att det finns en databas och en användare skapad i MongoDB som den kan använda. För att skapa upp detta, anslut till MongoDB med klienten (mongo/mongo.exe) och ange följande kommandon:

idpdb = db.getSiblingDB("idp")

idpdb.createUser({ user: "idpuser", pwd: "idppassword", roles: [ "readWrite" ]})

quit()

Namnet på databasen (idp i exemplet ovan) samt användarnamnet och lösenordet (idpuser och idppassword) kan väljas valfritt, men måste stämma överrens med konfigurationen i application-custom.properties.

IdP:n kommer sedan att vid anslutning automatiskt skapa upp de kollektioner som den behöver.

3.2.1.1. Transportkryptering mot MongoDB

Ifall trafiken mellan IdP och MongoDB skall krypteras behöver följande inställning konfigureras:

#Lägg till ssl=true som query-parameter i mongodb.uri. T.ex: spring.data.mongodb.uri=mongodb://user:password@mongodb-node1:27017,mongodb-node2:27017,mongodb-node3:27017,mongodb-node4:27017/database?replicaSet=mongo-replica-set-name&ssl=true mongo-ssl-ca-file=<sökväg till truststore innehållandes utfärdare av databasens certifikat>

3.2.2. Redis

Redis används av IdP som en gemensam cache. Alla IdP-noder behöver alltså anslutas till samma uppsättning av Redis.

IdP:n kan ansluta till sentinel (kluster) eller singelnod av Redis. Redis saknar användare, men kan konfigureras för att kräva lösenord för att ansluta. IdP:n har stöd för båda alternativ. Använder man lösenord måste detta konfigureras i application-custom.properties.

3.2.2.1. Transportkryptering mot Redis

TLS-funktionaliteten mot Redis är inte fullständigt testad och används inte (än) av Nationell IdP.

Redis stödjer TLS från och med version 6. Ifall trafiken mellan IdP och Redis skall krypteras behöver följande inställningar konfigureras:

spring.redis.ssl=true lettuce.client.customizer.trust-store-file=<sökväg till truststore innehållandes utfärdare av databasens certifikat> lettuce.client.customizer.trust-store-pwd=<lösenord för truststore ovan> lettuce.client.customizer.disable-peer-verification=true

3.3. Lastbalanserare

IdP:n är tänkt att köras med mer än en instans (klustrad). Det innebär att det behövs en extern lastbalanserare som fördelar lasten mellan noderna.

3.3.1. Routes och TLS-terminering

IdP går upp med två connectorer, en för TLS-trafik (som skall termineras i lastbalanseraren) och en för mTLS-trafik (som skall släppas igenom av lastbalanseraren och termineras i applikationen).

3.3.1.1. Huvuddomän

Trafik mot IdP:s huvuddomän SSL-termineras i lastbalanseraren.

Certifikat för denna domän installeras alltså i lastbalanseraren.

3.3.1.2. Subdomän för mTLS

Trafik mot subdomänen secure (typ secure.idp.inera.se, om idp.inera.se är huvuddomänen) skall släppas igenom till applikationen som själv sköter mTLS-termineringen. Nycklar för hantering av mTLS-termineringen läses in i applikationen via admin-gui.

3.3.1.3. Exempelkonfiguration av routes i LB

Givet följande konfiguration i application-custom.properties:

... idp.server.protocol=https idp.server.host=idp.domain.test idp.server.port=443 ... inera.common.server.mtls.port=8443 ...

så kommer applikationen att innanför lastbalanseraren serva två portar: 8080 (default) samt 8443. Samtidigt är adresserna utåt https://idp.domain.test:443 och https://secure.idp.domain.test:443.

Följande konfiguration skulle då användas i lastbalanseraren:

| Inkommande adress | målport hos applikationen | SSL-terminering i LB |

|---|---|---|

| https://idp.domain.test:443 | 8080 | Ja |

| https://secure.idp.domain.test:443 | 8443 | Nej (Passthrough) |

Förslagsvis så redirectas också http-trafik (port 80) till https (port 443).

3.3.2. Headers

Lastbalanseraren måste skicka med följande headers till applikationen:

- X-Forwarded-Proto

- X-Forwarded-Host

- X-Forwarded-Port

- X-Forwarded-For

3.4. Certifikat

3.4.1. TLS-trafik

IdP går upp med två connectorer, en för okrypterad trafik (som skall termineras i lastbalanseraren) och en för mTLS-trafik (som skall släppas igenom orört av lastbalanseraren och termineras i applikationen).

- Certifikat och nyckel för IdP:s huvuddomän (ex. idp.domain.test) läses in i lastbalanseraren och används för TLS terminering på all trafik mot huvuddomänen.

- Certifikat och nyckel för subdomänen secure (ex. secure.idp.domain.test om idp.domain.test är huvuddomänen) läses in i applikationen via admin-gui.

Det kan antingen vara två separata certifikat, eller ett wildcard- eller multi-domain-certifikat, t.ex. ett SAN-cert med både huvuddomänen och secure-subdomänen bland sina Subject Alternative Names.

3.4.2. HSA-kommunikation

För kommunikation med HSA-katalogen krävs i regel (och definitivt vid anslutning till den nationella HSA-katalogen) ett SITHS-utfärdat funktionscertifikat vars HSA-id är registrerat i HSA-katalogen som behörigt att anropa aktuella tjänstekontrakt.

3.4.3. Övriga certifikat

Övriga certifikat är de som används för signering av SAML- och OIDC-meddelanden. Vanligtvis är detta också ett SITHS-utfärdat certifikat, och möjligen samma som används för kommunikation med HSA.

Se användarhandboken samt avsnittet om förstagångskonfiguration nedan för mer information kring installation av certifikat och nycklar.

3.5. Portöppningar

Applikationen behöver åtkomst till

| IP/System |

|---|

| Mongo databas (samtliga noder) |

| Redis databas (samtliga noder) |

HSA |

| OCSP/CRL |

| SAMBI, ifall federerat metadata skall hämtas |

| Autentiseringstjänsten, ifall autentisering med SITHS eID-klienterna skall användas |

4. Beroenden till externa system

4.1. HSA

IdP nyttjar HSA som attributkälla, specifikt genom de tjänstekontrakt som finns specificerade i SAD:en.

4.1.1. Anslutning till den nationella HSA-katalogen

Anslutning av en tjänst till den nationella HSA-katalogen föregås av en utförlig anslutningsprocess. Läs mer på https://www.inera.se/tjanster/katalogtjanst-hsa/katalogtjanst-hsa/bestall--andra/ och kontakta Inera för att påbörja ett anslutningsförfarande.

4.1.2. Anslutning till regional HSA-katalog

Anslutning till en lokal/regional HSA-katalog (eller annan tjänst som implementerar de aktuella tjänstekontrakten) hanteras av den lokala/regionala förvaltningen.

4.1.3. Konfiguration av HSA-anslutning

- Certifikat för kommunikation med HSA läses in enligt förstagångs-konfigurationen nedan.

- Vilken HSA-katalog som IdP skall ansluta till konfigureras med följande parametrar i application-custom.properties (se avsnittet om systemkonfiguration nedan):

# HSA TK URL (exempel Prod Internet) inera.common.hsa.host=https://esb.ntjp.se # Paths inera.common.hsa.authorization.getadmincredentialsforpersonincludingprotectedperson=/vp/infrastructure/directory/authorizationmanagement/GetAdminCredentialsForPersonIncludingProtectedPerson inera.common.hsa.authorization.getcredentialsforpersonincludingprotectedperson=/vp/infrastructure/directory/authorizationmanagement/GetCredentialsForPersonIncludingProtectedPerson inera.common.hsa.employee.getemployeeincludingprotectedperson=/vp/infrastructure/directory/employee/GetEmployeeIncludingProtectedPerson

4.2. Autentiseringstjänsten

Om SITHS eID-autentiseringsmetoderna skall användas behöver IdP anslutas till Autentiseringstjänsten. Se Anslutningsguide till Autentiseringstjänsten för information om anslutningsförfarande, samt Nätverksinställningar för IAM-tjänster för adresser.

IdP behöver ett SITHS Funktionscertifikat för kommunikation med Autentiseringstjänsten. IdP:ns HSA-id skickas in för registrering i Autentiseringstjänsten efter att anslutningen är godkänd. Detta HSA-id måste sedan matcha subject SERIALNUMBER i det certifikat som IdP använder för kommunikation mot Autentiseringstjänsten.

4.2.1. Konfiguration

Konfigurera url:en till Autentiseringstjänstens api, och aktivera SITHS eID-metoderna.

# Define which authentication methods should be available at authentication as well as client-registration. authentication-method.methods.MTLS.enabled=true authentication-method.methods.SITHS_EID_OTHER_DEVICE.enabled=true authentication-method.methods.SITHS_EID_SAME_DEVICE.enabled=true # URL to the RP-API used for SITHS eID. siths-eid.host=https://secure-authservice.mobiltsiths.ineratest.org/api/rp/v1

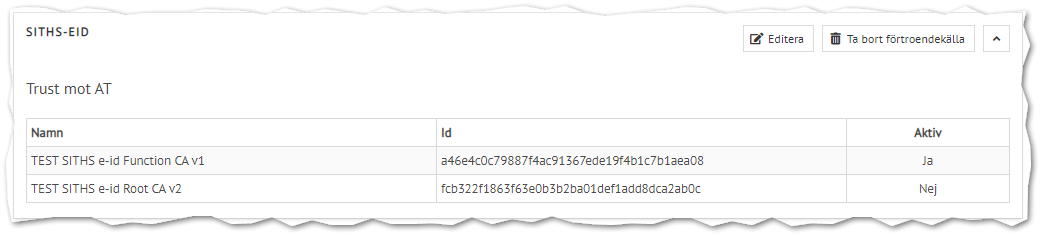

4.2.2. Trust för server-kommunikation

Lägg till utfärdandekedjan för Autentiseringstjänstens certifikat i förtroendekällan "siths-eid".

4.2.3. Trust för användarcertifikat

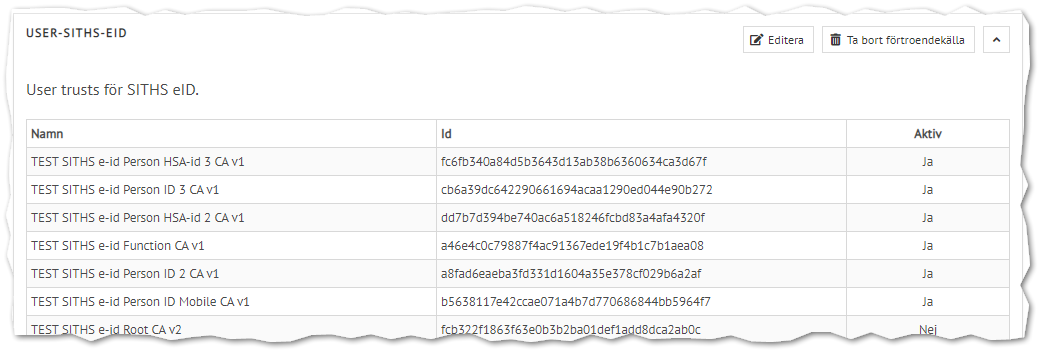

Lägg till utfärdarkedjan för användarcertifikat som skall accepteras vid autentisering via SITHS eID-metoderna i förtroendekällan "user-siths-eid". (Alltså separat hantering från förtroendekällan "user" som endast styr mTLS-inloggningen).

I bilden ovan så är Function CA v1 inläst för att tillåta automatiserade tester (bilden är från en testmiljö).

5. Applikationskonfiguration

5.1. Application properties

Installationsspecifik konfigurering görs i filen config/application-custom.properties. En exempelfil medföljer, men viss konfigurering i denna måste göras innan uppstart.

Framförallt måste idp.server.host, dvs den externa URL som man ansluter till denna instans av IdP:n sättas, samt konfiguration för att ansluta till databaserna (spring.redis.* och spring.data.mongodb.uri) innan uppstart.

5.2. Loggning

Inställningar för loggning kan göras i filen logging/logback-spring.xml.

Per default skrivs loggarna till fil (logs/auth-application.log), detta går att ändra till att skrivas till standard out (konsoll) genom att ändra raden <appender-ref ref="FILE" /> till <appender-ref ref="CONSOLE" />.

6. Inför första uppstart: Konfiguration av nycklar, cert och behörighet

6.1. Ställ ner säkerheten på admin-gui och stäng av mTLS-connectorn

När applikationen skall startas första gången så måste säkerheten på administrationsgränssnittet sättas ner för att kunna komma åt admin-gui för att konfigurera nycklar, certifikat och behörigheter.

inera.common.security.web.level=password inera.common.security.web.admin-user.user-name=qwerty inera.common.security.web.admin-user.password=asdfgh

Samtidigt måste mTLS-connectorn vara avstängd tills det finns en nyckelkollektion den kan använda.

inera.common.server.enable=false

Starta sedan applikationen enligt uppstarts-instruktionerna.

6.2. Konfigurera systemet via admin-gui

Åtkomst till administrationsgränssnittet sker genom att gå mot /admin-endpointen (t.ex. https://idp.domain.test/admin).

Se användarhandboken för information om hur gränssnittet används.

6.2.1. Konfigurera applikationens certifikat och nycklar

Lägg upp alla nyckelgrupper som behövs och läs in certifikat och nycklar.

| Grupp-ID | Beskrivning |

|---|---|

| idp | Anger de certifikat och nycklar som används av IdP för SAML och OIDC. Det aktiva certifikatet används för signering och övriga certifikat ingår som en del av IdP metadata (inom både SAML och OIDC). |

| idp-authentication | Anger de certifikat och nycklar som används av administrationsgränssnittets klient för anslutning mot IdP. |

| idp-secure | Anger de certifikat och nycklar som används av mTLS-connectorn på secure-subdomänen för användarautentisering via mTLS. |

| hsa | Anger de certifikat och nycklar som används för anslutning till HSA. Är typiskt sett ett SITHS funktionscertifikat vars HSA-id är registrerat i HSA-katalogen som betrott att anropa aktuella tjänstekontrakt. |

6.2.2. Registrera en OIDC-klient för admin-gui

Skapa en OIDC-klient för admin-gui. Kopiera värden från fliken "RP Information" i admin-gui. Dubbelkolla att nyckelgruppen som anges under "RP Information" är skapad enligt ovan.

6.2.3. Konfigurera behörighet för admin-gui

Sätt upp behörighetsregler för vilka HSA-attribut som krävs för att komma åt admin-gui.

- Gå in på "Behörighet"

- Klicka "Ny resurs"

- Fyll i "ADMIN"

- Lägg till en "READ" eller "WRITE"-Action

- Klicka på respektive action under ADMIN-noden som dyker upp i behörighetsvyn i mitten

- Lägg till önskade Conditions

- Namnsättningen är enligt OIDC-attributen på Attributlistan (t.ex. "employeeHsaId" om ni vill lägga till administratörer en och en, eller "systemRole" och "healthCareProviderHsaId" om alla med en viss roll i en organisation skall ha åtkomst)

- Tillgängliga OIDC-attribut är [ name, employeeHsaId, commissionHsaId, commissionName, healthCareProviderHsaId, organizationName, mail, mobileTelephoneNumber, systemRole ]

- Klicka på respektive Condition och lägg till önskade värden

6.2.4. Läs in betrodda certifikat

Läs in betrodda certifikatsutfärdare för server-2-server kommunikation, användarcertifikat, sambi-federationen och eventuellt övriga metadatautfärdare.

Certifikatsutfärdare för IdP:s egna certifikat måste finnas inlästa för att admin-klienten och IdP skall kunna kommunicera med varandra. Se Användarhandbok för IdP-administration för information om vilka förtroendekällor som behövs.

6.2.5. Lägg in organisations- och kontaktuppgifter

Under "Konfiguration" i admin-gui: Lägg till organisationsuppgifter samt minst två kontaktpersoner (en av Typ: technical och en av Typ: support). Denna information kommer med i IdP:s SAML-metadata.

6.3. Ställ upp säkerheten på admin-gui och aktivera mTLS-connectorn

6.3.1. Säkra admin-gui med OIDC-inloggning

När sedan trust och identiteter satts upp så ställs säkerheten på administrationsgränssnittet upp till att skyddas genom normal inloggning.

inera.common.security.web.level=oidc

6.3.2. Aktivera mTLS-connectorn

Aktivera mTLS-connectorn nu när det finns en nyckelgrupp för den att använda.

inera.common.server.enable=true

6.3.3. Starta om applikationen

7. Uppstart

Följande är ett exempel på hur applikationen kan startas med nödvändiga JVM-parametrar och environment-variabler.

java -jar \ -Dfile.encoding=UTF-8 \ -Duser.country=SE \ -Duser.language=sv \ -Dspring.profiles.active=custom \ -Xms256m \ -Xmx1024m \ auth-application-*.jar

Lägg dessutom till följande konfig för att peka ut var Thales LunaProvider-jar (LunaProvider.jar) samt bibliotek (libLuna.so or LunaAPI.dll) ligger ifall IdP skall använda HSM för nyckelhantering.

-Djava.library.path=/usr/local/luna/jsp/64 -Dloader.path=/usr/local/luna/jsp/LunaProvider.jar

8. IdP-metadata

IdP tillhandahåller SAML- och OIDC-metadata på följande endpoints:

| SAML-metadata | OIDC-metadata |

|---|---|

| <idp url>/saml | <idp url>/oidc/.well-known/openid-configuration |

9. Administration (GUI)

Inloggning i administrationsgränssnittet sker genom att gå mot /admin (t.ex https://idp.domain.test/admin ).

Se användarhandboken för instruktioner kring hur admin-gui används.